ในยุคดิจิทัล Application Programming Interfaces (API) ได้กลายเป็นแกนหลักของการพัฒนาซอฟต์แวร์สมัยใหม่ ช่วยให้เกิดการสื่อสารและการแลกเปลี่ยนข้อมูลระหว่างแอปพลิเคชันและระบบต่างๆ ได้อย่างราบรื่น ในฐานะผู้จำหน่าย API การรับรองความปลอดภัยของ API ของคุณไม่เพียงแต่มีความจำเป็นทางเทคนิคเท่านั้น แต่ยังเป็นความจำเป็นทางธุรกิจที่สำคัญอีกด้วย สถาปัตยกรรมความปลอดภัย API ที่ออกแบบมาอย่างดีช่วยปกป้องข้อมูลที่ละเอียดอ่อน รักษาความสมบูรณ์ของบริการของคุณ และสร้างความไว้วางใจกับลูกค้าของคุณ โพสต์ในบล็อกนี้จะแนะนำคุณตลอดกระบวนการออกแบบสถาปัตยกรรมความปลอดภัย API ที่มีประสิทธิภาพ แบ่งปันข้อมูลเชิงลึกและแนวทางปฏิบัติที่ดีที่สุดตามประสบการณ์ของฉันในฐานะผู้ให้บริการ API

ทำความเข้าใจภาพรวมการรักษาความปลอดภัยของ API

ก่อนที่จะเจาะลึกกระบวนการออกแบบ จำเป็นอย่างยิ่งที่จะต้องเข้าใจภัยคุกคามและความท้าทายที่ API เผชิญ API มักตกเป็นเป้าหมายโดยผู้ประสงค์ร้ายเนื่องจากข้อมูลอันมีค่าที่พวกมันเปิดเผยและการเข้าถึงที่พวกมันมอบให้กับระบบที่สำคัญ ภัยคุกคามทั่วไป ได้แก่:

- การเข้าถึงที่ไม่ได้รับอนุญาต:ผู้โจมตีอาจพยายามเข้าถึง API โดยไม่มีการรับรองความถูกต้องหรือการอนุญาตที่เหมาะสม ซึ่งอาจนำไปสู่การละเมิดข้อมูลหรือการหยุดชะงักของบริการ

- ข้อมูลรั่วไหล:API สามารถเปิดเผยข้อมูลที่ละเอียดอ่อนโดยไม่ตั้งใจหากไม่ได้รับการรักษาความปลอดภัยอย่างเหมาะสม เช่น ข้อมูลส่วนบุคคล ข้อมูลทางการเงิน หรือความลับทางการค้า

- การโจมตีแบบปฏิเสธการให้บริการ (DoS):ผู้ที่เป็นอันตรายอาจทำให้ API ล้นหลามพร้อมกับคำขอเพื่อให้ล้นระบบและทำให้ผู้ใช้ที่ถูกต้องตามกฎหมายไม่สามารถใช้งานได้

- การโจมตีแบบ Man-in-the-Middle (MitM):ผู้โจมตีสามารถสกัดกั้นและแก้ไขคำขอและการตอบกลับของ API ซึ่งอาจขโมยข้อมูลหรือแทรกโค้ดที่เป็นอันตราย

เพื่อบรรเทาภัยคุกคามเหล่านี้ สถาปัตยกรรมความปลอดภัย API ควรรวมการควบคุมความปลอดภัยหลายชั้น รวมถึงการตรวจสอบสิทธิ์ การอนุญาต การเข้ารหัส และการตรวจสอบ

การออกแบบสถาปัตยกรรมความปลอดภัย API

1. การรับรองความถูกต้อง

การรับรองความถูกต้องเป็นกระบวนการในการตรวจสอบตัวตนของผู้บริโภค API ช่วยให้มั่นใจได้ว่าเฉพาะผู้ใช้หรือระบบที่ได้รับอนุญาตเท่านั้นที่สามารถเข้าถึง API ของคุณได้ มีกลไกการรับรองความถูกต้องหลายประการที่คุณสามารถใช้ได้ ขึ้นอยู่กับข้อกำหนดเฉพาะของคุณ:

- คีย์ API:คีย์ API คือตัวระบุเฉพาะที่ออกให้กับผู้ใช้ API โดยทั่วไปจะรวมอยู่ในคำขอ API เป็นส่วนหัวหรือพารามิเตอร์การสืบค้น คีย์ API ใช้งานได้ง่าย แต่อาจไม่ได้ให้ความปลอดภัยสูงในตัวเอง เนื่องจากคีย์เหล่านี้สามารถถูกขโมยหรือแชร์ได้ง่าย

- OAuth 2.0:OAuth 2.0 เป็นมาตรฐานเปิดสำหรับการอนุญาตที่อนุญาตให้ผู้ใช้อนุญาตให้แอปพลิเคชันบุคคลที่สามเข้าถึงทรัพยากรของตนอย่างจำกัดโดยไม่ต้องเปิดเผยข้อมูลประจำตัว ใช้โทเค็นในการตรวจสอบและให้สิทธิ์คำขอ API ทำให้เกิดกลไกการตรวจสอบความถูกต้องที่ปลอดภัยและยืดหยุ่นมากขึ้น

- โทเค็นเว็บ JSON (JWT):JWT เป็นวิธีการที่ปลอดภัยและปลอดภัยต่อ URL ในการแสดงการเรียกร้องที่จะโอนระหว่างสองฝ่าย สามารถใช้ในการตรวจสอบและให้สิทธิ์คำขอ API รวมถึงนำข้อมูลเพิ่มเติมเกี่ยวกับผู้ใช้หรือคำขอ

เมื่อใช้การตรวจสอบสิทธิ์ สิ่งสำคัญคือต้องใช้อัลกอริธึมการเข้ารหัสที่รัดกุมเพื่อปกป้องข้อมูลประจำตัวและโทเค็นการตรวจสอบสิทธิ์ คุณควรบังคับใช้นโยบายรหัสผ่านที่เข้มงวดและหมุนเวียนคีย์ API และโทเค็นเป็นประจำเพื่อลดความเสี่ยงของการถูกโจมตี

2. การอนุญาต

การอนุญาตคือกระบวนการในการพิจารณาว่าการดำเนินการใดบ้างที่ผู้ใช้หรือระบบที่ได้รับการตรวจสอบสิทธิ์ได้รับอนุญาตให้ดำเนินการ ช่วยให้มั่นใจได้ว่าผู้ใช้ API มีสิทธิ์ที่เหมาะสมในการเข้าถึงและจัดการทรัพยากรที่พวกเขาร้องขอ มีรูปแบบการอนุญาตหลายรูปแบบที่คุณสามารถใช้ได้ ได้แก่:

- การควบคุมการเข้าถึงตามบทบาท (RBAC):RBAC เป็นรูปแบบการอนุญาตที่ใช้กันอย่างแพร่หลายซึ่งกำหนดสิทธิ์ให้กับผู้ใช้ตามบทบาทของพวกเขาภายในองค์กร ช่วยให้การจัดการการควบคุมการเข้าถึงง่ายขึ้นโดยการจัดกลุ่มผู้ใช้ตามบทบาทและกำหนดสิทธิ์ให้กับบทบาทเหล่านั้น

- การควบคุมการเข้าถึงตามคุณสมบัติ (ABAC):ABAC เป็นรูปแบบการให้สิทธิ์ที่ยืดหยุ่นมากขึ้น โดยคำนึงถึงคุณลักษณะหลายรายการของผู้ใช้ ทรัพยากร และสภาพแวดล้อม เพื่อกำหนดสิทธิ์การเข้าถึง ช่วยให้สามารถควบคุมการเข้าถึงได้ละเอียดยิ่งขึ้น และสามารถปรับให้เข้ากับความต้องการทางธุรกิจที่เปลี่ยนแปลงไป

- ขอบเขต OAuth:ขอบเขต OAuth ใช้เพื่อกำหนดสิทธิ์เฉพาะที่ผู้ใช้ API ได้รับ อนุญาตให้คุณจำกัดการเข้าถึงของผู้บริโภค API เฉพาะทรัพยากรและการดำเนินการที่จำเป็นสำหรับการใช้งานตามวัตถุประสงค์เท่านั้น

เมื่อดำเนินการให้สิทธิ์ สิ่งสำคัญคือต้องกำหนดนโยบายการควบคุมการเข้าถึงที่ชัดเจนและละเอียด และบังคับใช้นโยบายดังกล่าวกับ API ทั้งหมดอย่างสม่ำเสมอ คุณควรตรวจสอบและอัปเดตนโยบายการควบคุมการเข้าถึงเป็นประจำเพื่อให้แน่ใจว่านโยบายเหล่านั้นยังคงเกี่ยวข้องและมีประสิทธิภาพ

3. การเข้ารหัส

การเข้ารหัสเป็นกระบวนการแปลงข้อมูลเป็นรูปแบบที่ผู้ใช้ที่ไม่ได้รับอนุญาตไม่สามารถอ่านได้ ช่วยให้มั่นใจได้ว่าข้อมูลที่ละเอียดอ่อนที่ส่งผ่านเครือข่ายหรือจัดเก็บไว้ในระบบ API ยังคงเป็นความลับและปลอดภัย การเข้ารหัสมีสองประเภทหลักที่คุณควรพิจารณาเพื่อความปลอดภัยของ API:

- ความปลอดภัยของเลเยอร์การขนส่ง (TLS):TLS เป็นโปรโตคอลที่ให้การเข้ารหัสและการรับรองความถูกต้องสำหรับข้อมูลที่ส่งผ่านเครือข่าย โดยทั่วไปจะใช้เพื่อรักษาความปลอดภัยคำขอและการตอบกลับ API เพื่อให้มั่นใจว่าข้อมูลได้รับการปกป้องจากการสกัดกั้นและการปลอมแปลง

- การเข้ารหัสข้อมูลที่เหลือ:การเข้ารหัสข้อมูลขณะพักคือกระบวนการเข้ารหัสข้อมูลเมื่อจัดเก็บไว้ในระบบ API เช่น ในฐานข้อมูลหรือระบบไฟล์ ช่วยให้มั่นใจได้ว่าแม้ว่าข้อมูลจะถูกบุกรุก แต่ก็ไม่สามารถอ่านได้หากไม่มีคีย์เข้ารหัส

เมื่อใช้การเข้ารหัส สิ่งสำคัญคือต้องใช้อัลกอริธึมการเข้ารหัสที่รัดกุมและหลักปฏิบัติในการจัดการคีย์ คุณควรตรวจสอบให้แน่ใจด้วยว่าคีย์เข้ารหัสนั้นถูกเก็บไว้อย่างปลอดภัยและสามารถเข้าถึงได้โดยบุคลากรที่ได้รับอนุญาตเท่านั้น

4. การตรวจสอบอินพุต

การตรวจสอบอินพุตเป็นกระบวนการตรวจสอบว่าข้อมูลที่ได้รับจาก API นั้นถูกต้อง และสอดคล้องกับรูปแบบและข้อจำกัดที่คาดหวัง ช่วยป้องกันช่องโหว่ด้านความปลอดภัยทั่วไป เช่น การแทรก SQL, สคริปต์ข้ามไซต์ (XSS) และบัฟเฟอร์ล้น เมื่อใช้การตรวจสอบอินพุต คุณควร:

- ตรวจสอบข้อมูลอินพุตทั้งหมด:ตรวจสอบให้แน่ใจว่าข้อมูลอินพุตทั้งหมด รวมถึงพารามิเตอร์การสืบค้น เนื้อความของคำขอ และส่วนหัว ได้รับการตรวจสอบก่อนประมวลผล

- ใช้รายการที่อนุญาตพิเศษ:แทนที่จะขึ้นบัญชีดำอินพุตที่รู้จักที่ไม่ถูกต้อง ให้ใช้ไวท์ลิสต์เพื่ออนุญาตเฉพาะอินพุตที่ทราบว่าดีเท่านั้น ซึ่งจะช่วยป้องกันไม่ให้นักแสดงที่เป็นอันตรายข้ามการตรวจสอบอินพุตโดยใช้อินพุตที่ไม่คาดคิดหรือเป็นอันตราย

- ฆ่าเชื้อข้อมูลอินพุต:หากจำเป็น ให้ฆ่าเชื้อข้อมูลที่ป้อนเพื่อลบอักขระหรือโค้ดที่อาจเป็นอันตราย

5. การตรวจสอบและการบันทึก

การตรวจสอบและการบันทึกเป็นองค์ประกอบสำคัญของสถาปัตยกรรมความปลอดภัยของ API ช่วยให้คุณสามารถตรวจจับและตอบสนองต่อเหตุการณ์ด้านความปลอดภัยได้ทันท่วงที รวมถึงติดตามการใช้งานและประสิทธิภาพของ API ของคุณ เมื่อใช้การตรวจสอบและการบันทึก คุณควร:

- รวบรวมและวิเคราะห์บันทึก API:บันทึกคำขอและการตอบกลับ API ทั้งหมด รวมถึงการประทับเวลา ตำแหน่งข้อมูล API วิธีการร้องขอ เนื้อหาของคำขอ และรหัสสถานะการตอบกลับ วิเคราะห์บันทึกเป็นประจำเพื่อตรวจจับกิจกรรมที่น่าสงสัยหรือเหตุการณ์ด้านความปลอดภัย

- ตั้งค่าการแจ้งเตือน:กำหนดค่าการแจ้งเตือนเพื่อแจ้งให้คุณทราบเมื่อมีเหตุการณ์หรือเงื่อนไขบางอย่างเกิดขึ้น เช่น การพยายามตรวจสอบความถูกต้องล้มเหลวหลายครั้ง หรือการรับส่งข้อมูล API เพิ่มขึ้นอย่างกะทันหัน

- ใช้เครื่องมือข้อมูลความปลอดภัยและการจัดการเหตุการณ์ (SIEM):เครื่องมือ SIEM สามารถช่วยคุณรวบรวม วิเคราะห์ และเชื่อมโยงเหตุการณ์ด้านความปลอดภัยจากหลายแหล่ง โดยให้มุมมองแบบรวมศูนย์ของมาตรการรักษาความปลอดภัย API ของคุณ

ข้อควรพิจารณาเพิ่มเติม

1. เกตเวย์ API

API เกตเวย์คือเซิร์ฟเวอร์ที่ทำหน้าที่เป็นตัวกลางระหว่างผู้ใช้ API และผู้ให้บริการ API โดยให้จุดเข้าจุดเดียวสำหรับคำขอ API ทั้งหมด ช่วยให้คุณสามารถบังคับใช้นโยบายความปลอดภัย จัดการการรับส่งข้อมูล และตรวจสอบการใช้งาน API เมื่อใช้งานเกตเวย์ API คุณควร:

- ใช้โซลูชันเกตเวย์ API ที่มีชื่อเสียง:มีโซลูชันเกตเวย์ API มากมายในตลาด ทั้งแบบโอเพ่นซอร์สและเชิงพาณิชย์ เลือกโซลูชันที่ตรงกับความต้องการเฉพาะของคุณ และมีประวัติด้านความปลอดภัยและความน่าเชื่อถือที่ได้รับการพิสูจน์แล้ว

- กำหนดค่าเกตเวย์ API เพื่อบังคับใช้นโยบายความปลอดภัย:ใช้เกตเวย์ API เพื่อบังคับใช้การตรวจสอบสิทธิ์ การอนุญาต การตรวจสอบอินพุต และนโยบายความปลอดภัยอื่นๆ ใน API ทั้งหมด

- ตรวจสอบและจัดการการรับส่งข้อมูล API:ใช้เกตเวย์ API เพื่อตรวจสอบและจัดการการรับส่งข้อมูล API รวมถึงการจำกัดอัตรา การควบคุมปริมาณ และการแคช

2. การทดสอบความปลอดภัย

การทดสอบความปลอดภัยเป็นส่วนสำคัญของวงจรการพัฒนา API ช่วยให้คุณระบุและแก้ไขจุดอ่อนด้านความปลอดภัยก่อนที่ผู้ไม่หวังดีจะนำไปใช้ประโยชน์ เมื่อทำการทดสอบความปลอดภัย คุณควร:

- ดำเนินการประเมินความปลอดภัยเป็นประจำ:ดำเนินการประเมินความปลอดภัยของ API ของคุณเป็นประจำ รวมถึงการทดสอบการเจาะระบบ การสแกนช่องโหว่ และการตรวจสอบโค้ด

- ใช้เครื่องมือทดสอบความปลอดภัยอัตโนมัติ:มีเครื่องมือทดสอบความปลอดภัยอัตโนมัติหลายรายการในตลาดที่สามารถช่วยคุณระบุช่องโหว่ด้านความปลอดภัยทั่วไปใน API ของคุณได้

- ทดสอบ API ของคุณในสภาพแวดล้อมชั่วคราว:ก่อนที่จะปรับใช้ API ของคุณกับการใช้งานจริง ให้ทดสอบในสภาพแวดล้อมชั่วคราวที่เลียนแบบสภาพแวดล้อมการใช้งานจริงอย่างใกล้ชิด ซึ่งจะช่วยให้คุณระบุและแก้ไขปัญหาด้านความปลอดภัยก่อนที่จะส่งผลกระทบต่อผู้ใช้ของคุณ

3. การปฏิบัติตาม

ขึ้นอยู่กับอุตสาหกรรมของคุณและประเภทข้อมูลที่ API ของคุณจัดการ คุณอาจต้องปฏิบัติตามข้อกำหนดด้านกฎระเบียบต่างๆ เช่น กฎระเบียบให้ความคุ้มครองข้อมูลส่วนบุคคลของผู้บริโภค (GDPR) กฎหมายว่าด้วยความสามารถในการพกพาและความรับผิดชอบด้านประกันสุขภาพ (HIPAA) หรือมาตรฐานความปลอดภัยของข้อมูลอุตสาหกรรมบัตรชำระเงิน (PCI DSS) เมื่อออกแบบสถาปัตยกรรมความปลอดภัย API คุณควรตรวจสอบให้แน่ใจว่าสถาปัตยกรรมดังกล่าวเป็นไปตามข้อกำหนดด้านกฎระเบียบที่เกี่ยวข้องทั้งหมด

บทสรุป

การออกแบบสถาปัตยกรรมความปลอดภัยของ API เป็นกระบวนการที่ซับซ้อนและต่อเนื่องซึ่งต้องใช้ความเข้าใจที่ครอบคลุมเกี่ยวกับภาพรวมความปลอดภัยของ API รวมถึงการใช้แนวทางปฏิบัติที่ดีที่สุดและการควบคุมความปลอดภัย ด้วยการใช้การรับรองความถูกต้อง การอนุญาต การเข้ารหัส การตรวจสอบอินพุต การตรวจสอบ และการบันทึก คุณสามารถปกป้อง API ของคุณจากภัยคุกคามความปลอดภัยที่หลากหลาย และรับประกันการรักษาความลับ ความสมบูรณ์ และความพร้อมใช้งานของข้อมูลของคุณ

หากคุณสนใจที่จะเรียนรู้เพิ่มเติมเกี่ยวกับโซลูชันการรักษาความปลอดภัย API ของเรา หรือต้องการหารือเกี่ยวกับข้อกำหนดเฉพาะของคุณ โปรดติดต่อเรา- เรายินดีที่จะช่วยคุณออกแบบและใช้สถาปัตยกรรมความปลอดภัย API ที่ตรงกับความต้องการของคุณและปกป้องธุรกิจของคุณ

อ้างอิง

- OWASP API ความปลอดภัย 10 อันดับแรก

- OAuth 2.0 และ OpenID Connect (OIDC) - ไพรเมอร์

- JSON Web Tokens (JWT) - บทนำ

- Transport Layer Security (TLS) - วิกิพีเดีย

- การเข้ารหัสข้อมูลที่เหลือ - แนวปฏิบัติที่ดีที่สุด

สำหรับผลิตภัณฑ์เพิ่มเติมที่เกี่ยวข้องกับ API คุณสามารถไปที่ลิงก์ต่อไปนี้:

- 0.5 มม.,1 มม.,1.5 มม.,2 มม.ประสิทธิภาพสูงเตรียมแผ่น PLC แผ่นซิลิกาเจลเตรียมแผ่นขนาดใหญ่ขนาด 200*200 มม.

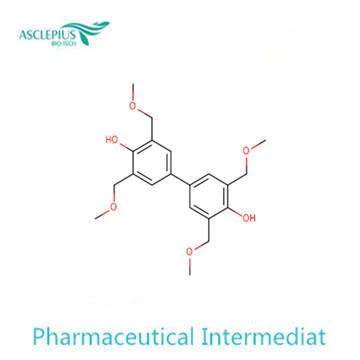

- CAS NO.455943-61-0 อุปทานขนาดใหญ่

- การฉีดซัลเฟต Chondroitin เกรดเภสัชกรรม, Bovine Chondroitin Sulfate

หากคุณสนใจที่จะซื้อผลิตภัณฑ์ API ของเรา โปรดติดต่อเราเพื่อขอการเจรจาเพิ่มเติม เราหวังว่าจะได้ร่วมงานกับคุณ!